CVE-2020-5902:F5 BIG-IP 遠(yuǎn)程代碼執行漏洞通(tōng)告

漏洞簡述

2020年07月(yuè)03日, 360CERT監測發現 F5 發布了(le) F5 BIG-IP 遠(yuǎn)程代碼執行 的(de)風險通(tōng)告,該漏洞編号爲 CVE-2020-5902,漏洞等級:嚴重。

未授權的(de)遠(yuǎn)程攻擊者通(tōng)過向漏洞頁面發送特制的(de)請求包,可(kě)以造成任意 Java 代碼執行。進而控制 F5 BIG-IP 的(de)全部功能,包括但不限于: 執行任意系統命令、開啓/禁用(yòng)服務、創建/删除服務器端文件等。該漏洞影(yǐng)響控制面闆受影(yǐng)響,不影(yǐng)響數據面闆。

對(duì)此,360CERT建議(yì)廣大(dà)用(yòng)戶及時(shí)将 BIG-IP 按照(zhào)修複建議(yì)升級到指定版本。與此同時(shí),請做(zuò)好資産自查以及預防工作,以免遭受黑(hēi)客攻擊。

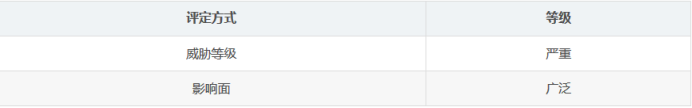

風險等級

360CERT對(duì)該漏洞的(de)評定結果如下(xià)

漏洞詳情

F5 BIG-IP 是美(měi)國F5公司一款集成流量管理(lǐ)、DNS、出入站規則、web應用(yòng)防火牆、web網關、負載均衡等功能的(de)應用(yòng)交付平台。

在 F5 BIG-IP 産品的(de)流量管理(lǐ)用(yòng)戶頁面 (TMUI)/配置實用(yòng)程序的(de)特定頁面中存在一處遠(yuǎn)程代碼執行漏洞。

未授權的(de)遠(yuǎn)程攻擊者通(tōng)過向該頁面發送特制的(de)請求包,可(kě)以造成任意Java 代碼執行。進而控制 F5 BIG-IP 的(de)全部功能,包括但不限于: 執行任意系統命令、開啓/禁用(yòng)服務、創建/删除服務器端文件等。

時(shí)間線

2020-07-01 F5官方發布通(tōng)告

2020-07-03 360CERT發布通(tōng)告

影(yǐng)響版本

BIG-IP 15.x: 15.1.0/15.0.0

BIG-IP 14.x: 14.1.0 ~ 14.1.2

BIG-IP 13.x: 13.1.0 ~ 13.1.3

BIG-IP 12.x: 12.1.0 ~ 12.1.5

BIG-IP 11.x: 11.6.1 ~ 11.6.5

修複建議(yì)

通(tōng)用(yòng)修補建議(yì):

升級到以下(xià)版本

BIG-IP 15.x: 15.1.0.4

BIG-IP 14.x: 14.1.2.6

BIG-IP 13.x: 13.1.3.4

BIG-IP 12.x: 12.1.5.2

BIG-IP 11.x: 11.6.5.2

臨時(shí)修補建議(yì):

官方建議(yì)可(kě)以通(tōng)過以下(xià)步驟臨時(shí)緩解影(yǐng)響

1) 使用(yòng)以下(xià)命令登錄對(duì)應系統

tmsh

2) 編輯 httpd 組件的(de)配置文件

edit /sys httpd all-properties

3) 文件内容如下(xià)

include ' <LocationMatch ".*..;.*"> Redirect 404 / </LocationMatch> '

4) 按照(zhào)如下(xià)操作保存文件

按下(xià) ESC 并依次輸入 :wq

5) 執行命令刷新配置文件

save /sys config

6) 重啓 httpd 服務

restart sys service httpd

并禁止外部IP對(duì) TMUI 頁面的(de)訪問

上一篇:漏洞通(tōng)告:Apache Dubbo反序列化(huà)漏洞(CVE-2020-1948)

下(xià)一篇:沒有了(le)!

售前咨詢專員(yuán)

售前咨詢專員(yuán)